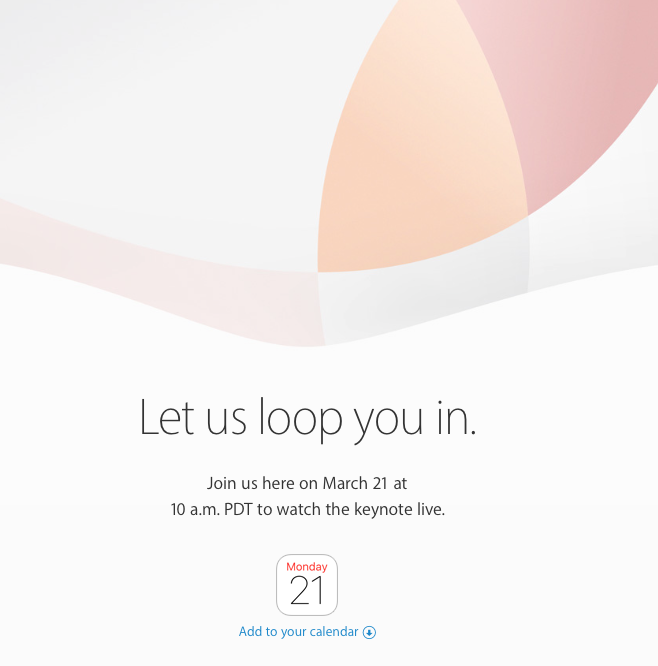

3/21 日是美西時間,上午十時是台灣的凌晨一點,想要看發表會現場串流直播的朋友,要準備好雞排看新機秀了。從 4S 以來,新 iPhone 的發表都是在秋季,但這次的發表會應該會有新 iPhone 發表,iPhone SE ? 不管叫做什麼,應該是定位成低價位 iPhone,C/P 值高不高,現在討論似乎也沒什麼意義,就等發表會見真章了。

Let us loop you in,有讓您明瞭或將您"圈進來"來的意思,用什麼來引人注意?用什麼來圈人進來咧?一般預料會有 iPhone、9.7" 的 iPad Pro,以及 Apple Watch 的錶帶(就是 loop 那個字帶來的聯想)等新品發表。軟體方面,應會推出 iOS 9.3、OS X 10.11.4、watchOS 2.2 與 tvOS 9.2 的更新。

自庫克大接手 Apple 以來,新品發表會已經不像賈大主持的那麼吸引人了,而且要發表什麼,在發表會前由媒體所"洩漏"出來的,也大都就是那樣,這二年來,小弟已經不看現場直播的場次了,大都等到隔天才找時間看。有致命吸引力的 One more thing,不知道還能不能期待。

這次的發表會,小弟期待的有新 mini,可用在多數裝置上的 Apple pencil,還有改款的 MacBook Pro,iPad mini 上要塞 4 個喇叭的機會應該不大, 13" 的 MacBook,嗯,有看頭。2009 年中的 MBP,已到了該退役的時候了。

老話一句,先把錢"傳"好,若要一直追著新玩意跑,是要準備一些錢的,沒錢如小弟的,流口水不收錢。

留言

張貼留言